第1回の投稿では、ゼロトラスト時代の新たなセキュリティリスクについて解説しました。

第2回では、それらのセキュリティリスクに対応するソリューションについて紹介していきます。

ゼロトラストに求められるセキュリティ機能

まずゼロトラストに求められるセキュリティ機能を大まかにまとめます。

1. 全業務端末に対するマルウェア検知とアクセス保護

2. グループ会社等のサプライチェーン経由のシステム侵害の防御

3. オンプレミス・IaaS/PaaS上の社内資産へのアクセス制御

4. IDaaS利用によるSaaSアカウントの保護とSSOの両立

5. Web通信とSaaS通信の可視化と制御

6. リアルタイムで脅威の兆候を検知しインシデント発生前に封じ込めるシステム

7. 重大インシデントの発生を想定した早期業務復旧フロー

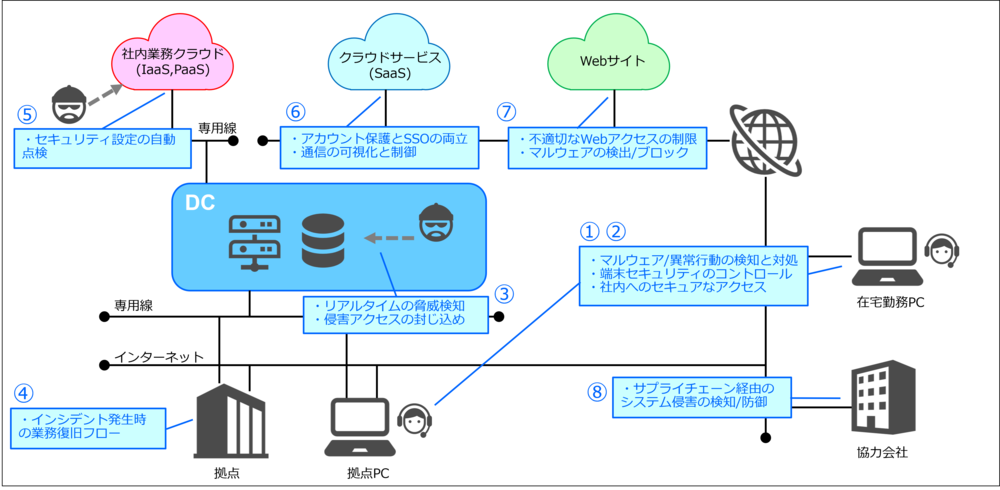

各アタックサーフェスに求められるセキュリティ機能

前記したセキュリティ機能がどのアタックサーフェスに求められるかを図示します。

図1:求められるセキュリティ機能

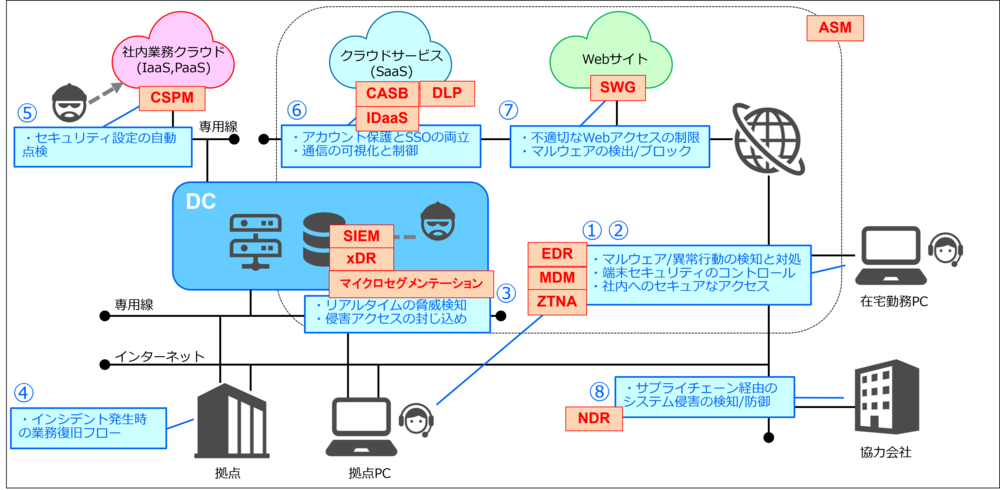

対応したセキュリティ機能を提供するソリューション

次にアタックサーフェス毎に対応したセキュリティ機能を提供する代表的なソリューションを図示します。

図2:各セキュリティ機能を提供するソリューション

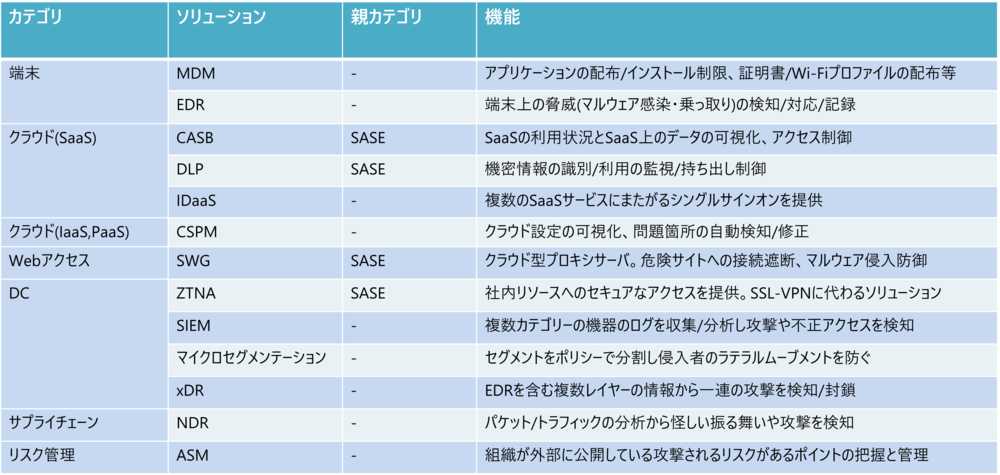

各ソリューションの具体的な機能説明

最後にソリューションが提供する具体的な機能について一覧にまとめました。

なお機能は代表的な物のみ記載しており、製品によって更に高度な機能が提供されています。

図3:各ソリューションが提供する代表的な機能

優先すべき課題は何かが重要

上記にあげただけでもソリューションは大量になり、仮に全てを導入するとした場合はかなりの期間になります。

そのため業務課題に照らし合わせて「何を最優先すべき」かが重要になります。

企業によってはもしAI利用のセキュリティが急務である場合は、上記のソリューションだけでは足りない可能性があります。

またこのケースは大変多いですが、製品の導入に先出ち外部SOCの利用など運用面での整備が最優先な場合もあります。

一般的なゼロトラストのステップ

前記した様にゼロトラストにおいて「何から始めるか」は企業によって様々です。

ここでは執筆者が多くの他社事例から考える「一般的にゼロトラストを目指すための5ステップ」を記載します。

なおステップでは全ソリューションは網羅しておらず、必要性が高い物にしぼっています。

図4:ゼロトラストの5ステップ

各ステップの重要性について簡潔に説明します。

EDR/MDMの導入

・端末は常に最大のアタックサーフェスであり、セキュリティが脆弱な端末を起点としたセキュリティ侵害は数多く

報告されています。また管理者による統制が最も行き渡り辛いポイントでもあります。

・そのためゼロトラストのファーストステップとしてEDR/MDMを採用するケースは多いです。

・ただし最近のセキュリティ侵害ではEDRで検知できなかったケースも報告されており、より高度な防御には後述する

「SIEMの導入」も検討する必要があります。

IDaaSの導入

・企業のSaaS利用は幅広く最もシャドーIT化しやすい領域です。

・サービス毎に異なるID/パスワードを利用すると、ユーザは簡易なパスワードを利用する様になりデータ流出のリスクが

高まります。

・そのためSSOを実現しつつパスキーなどのMFAによってアカウントを保護するIDaaSの導入は、優先度が高くなります。

SASEの導入

・SASEはゼロトラストの中核の技術であり、効果を実感しやすいソリューションです。

・CASB/SWGによるアウトバウンドトラフィックの保護だけでなく、ZTNAによりインバウンドトラフィックも保護します。

・特にZTNAはセキュリティホールになりやすいSSL-VPNに代わるソリューションとして重要です。

CSPMの導入

・IaaS/PaaSに関するセキリティ事設定故は、パスワードやセキュリティグループ等に対する設定誤りが大半です。

・しかしクラウドの機能が膨大になるにつれて、設定誤りを手動運用だけで確認するのは不可能になってきています。

・IaaS/PaaSのあるべき状態(ポスチャー)から逸脱した設定をレポートし、修正の提案と修正の自動化をサポートする

CSPMの利用が必要になります。

SIEMの導入

・複数機器のログ解析からセキュリティ侵害による実被害が発生する前に攻撃の兆候・偵察行動の検知を行う

SIEMは、ゼロデイ攻撃からの防御において重要な役割を果たします。

・大量のログをソートしインシデントを検知するためには、担当者に高いスキルが求められます。

・ログ解析に実績のあるSOCへのアウトソーシングを前提とした運用体制の構築が必要になります。

最後に

Re:Qでは、ゼロトラストを実現していくための「Palo Alto FW」や「Prisma Access」の導入実績もございますので、

気軽にお問い合わせ下さい。

次回はゼロトラスト導入前の点検項目ついて投稿したいと思います。