【Prisma Access】Panorama 環境における GMOトラスト・ログインとの SAML 連携設定( 第2回:Panorama 側設定及び動作確認)

前回までの手順で GMOトラストログイン側の設定は完了しました。

本記事では、次のステップとしてPrisma Access側の設定を行い、あわせて動作確認の方法について解説します。

1. Prisma Access側の設定(Panorama)

1-1. SAML IdPサーバープロファイルの作成

-

PanoramaのWeb管理画面にログインします。

-

[DEVICE] タブを選択し、テンプレートメニューから [Mobile_User_Template] を選択します。

-

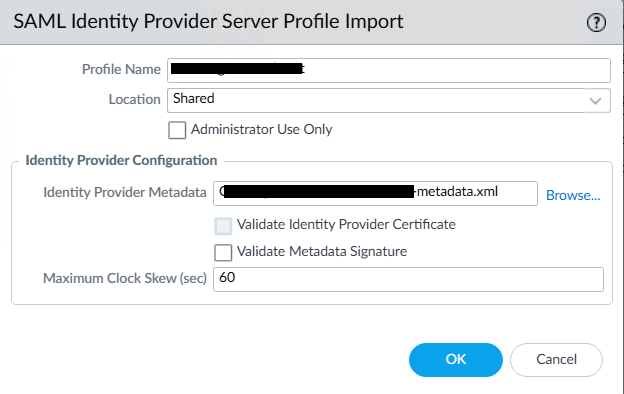

[サーバープロファイル] > [SAMLアイデンティティプロバイダ] を選択し、画面下部の [インポート] をクリックします。

-

SAML IdPのインポート画面にて以下を設定し、[OK] をクリックします。

-

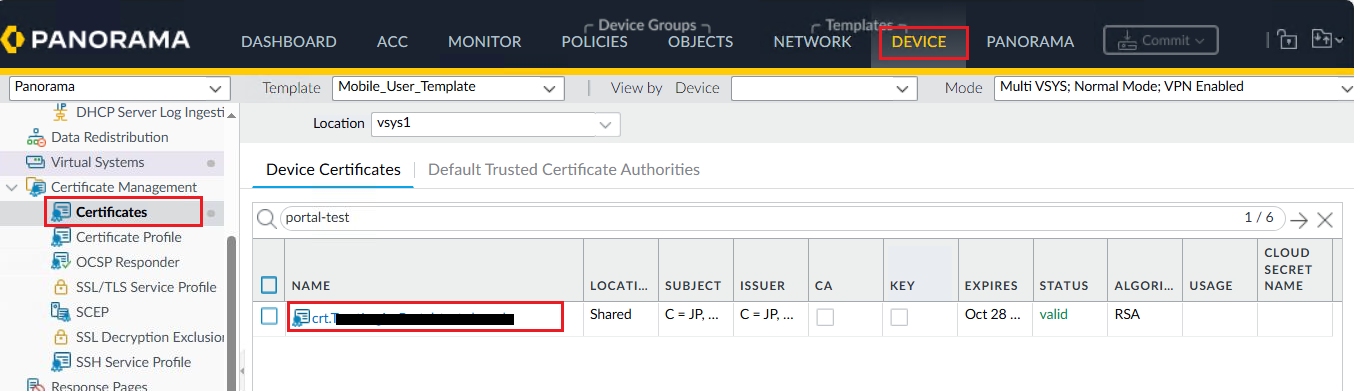

[証明書の管理] > [証明書] > [デバイス証明書] タブを確認し、インポートによってIdPの証明書が自動作成されていることを確認します。

-

同様の手順で、GPゲートウェイ用のメタデータを使用して、ゲートウェイ用のSAML IdPプロファイルも作成します。

1-2. 認証プロファイルの作成

-

[DEVICE] タブ > [Mobile_User_Template] を選択します。

-

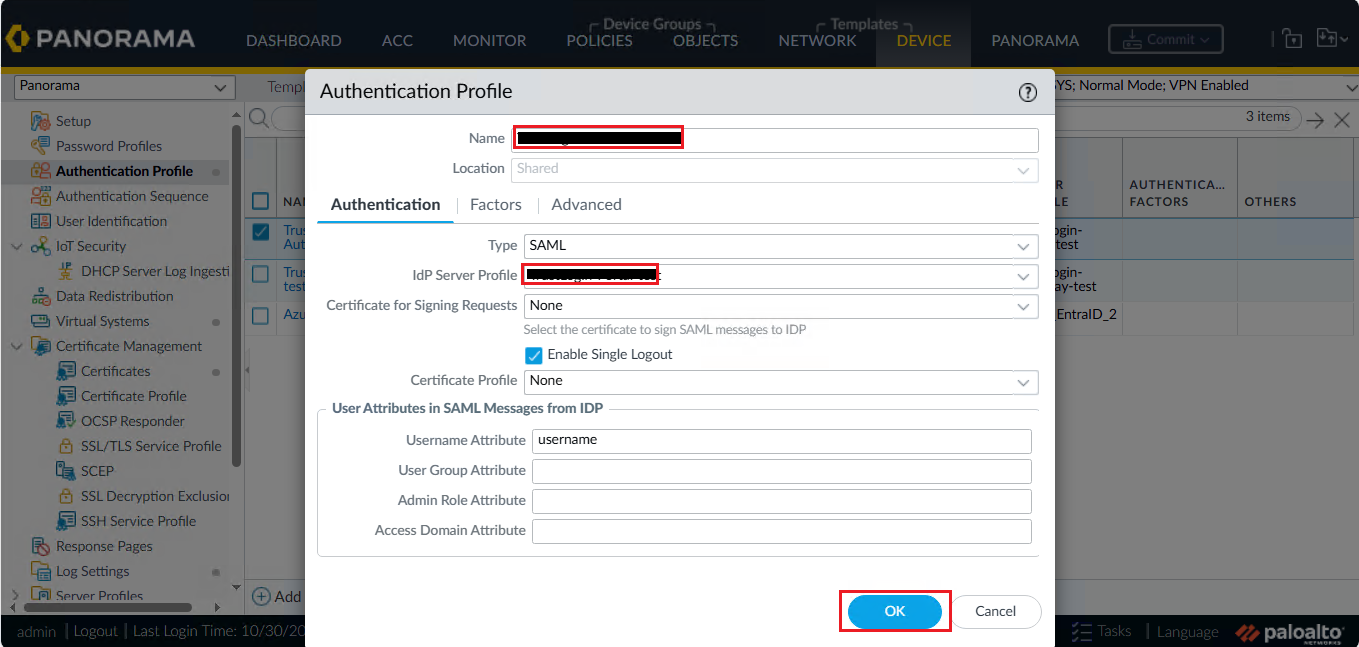

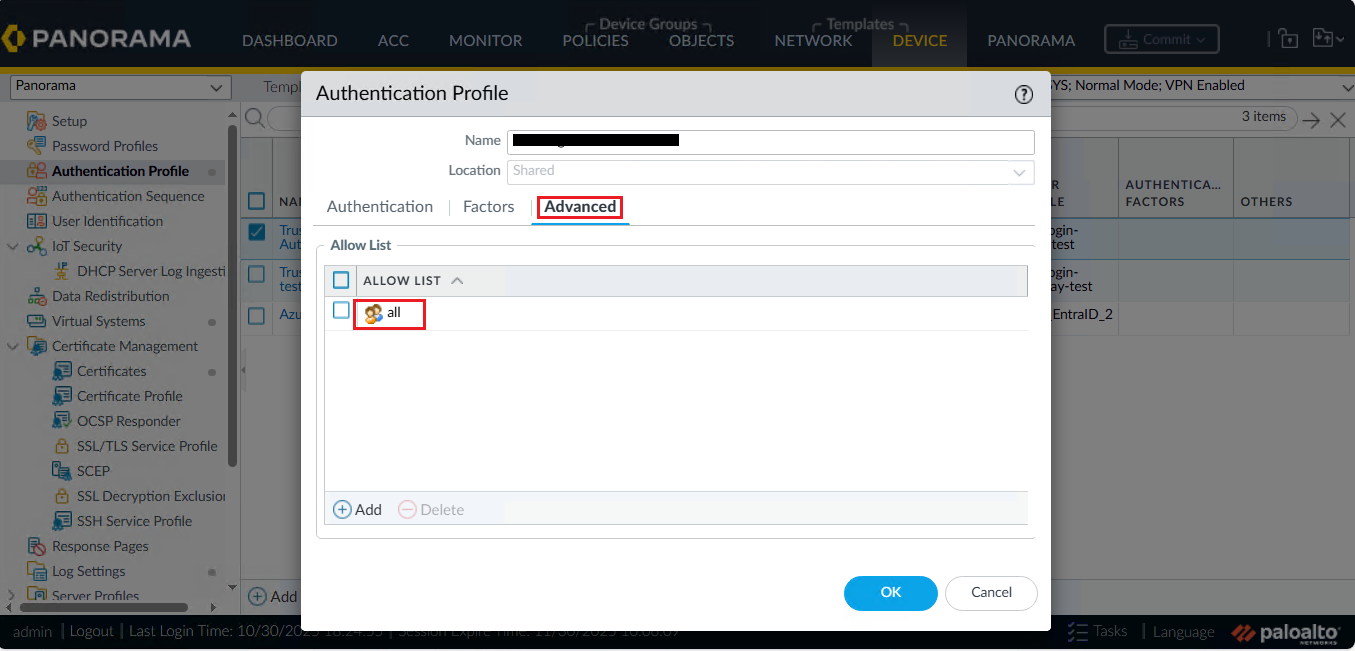

[認証プロファイル] を選択し、[追加] をクリックします。

-

以下の通り設定します。

-

[OK] をクリックして保存します。

-

同様の手順で、GPゲートウェイ用のIdPプロファイル紐づけた認証プロファイルも作成します。

1-3. GPポータルのSAML認証設定

-

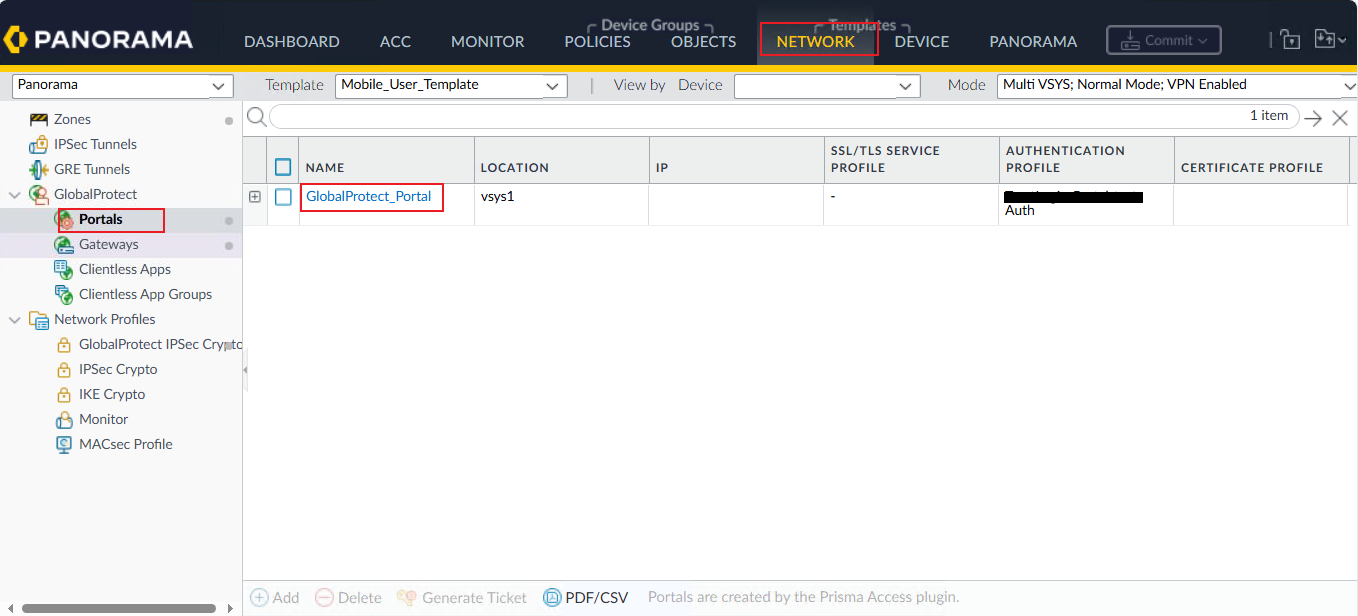

[NETWORK] タブ > [Mobile_User_Template] を選択します。

-

[GlobalProtect] > [ポータル] を選択し、対象のポータル設定(GlobalProtect_Portal)をクリックします。

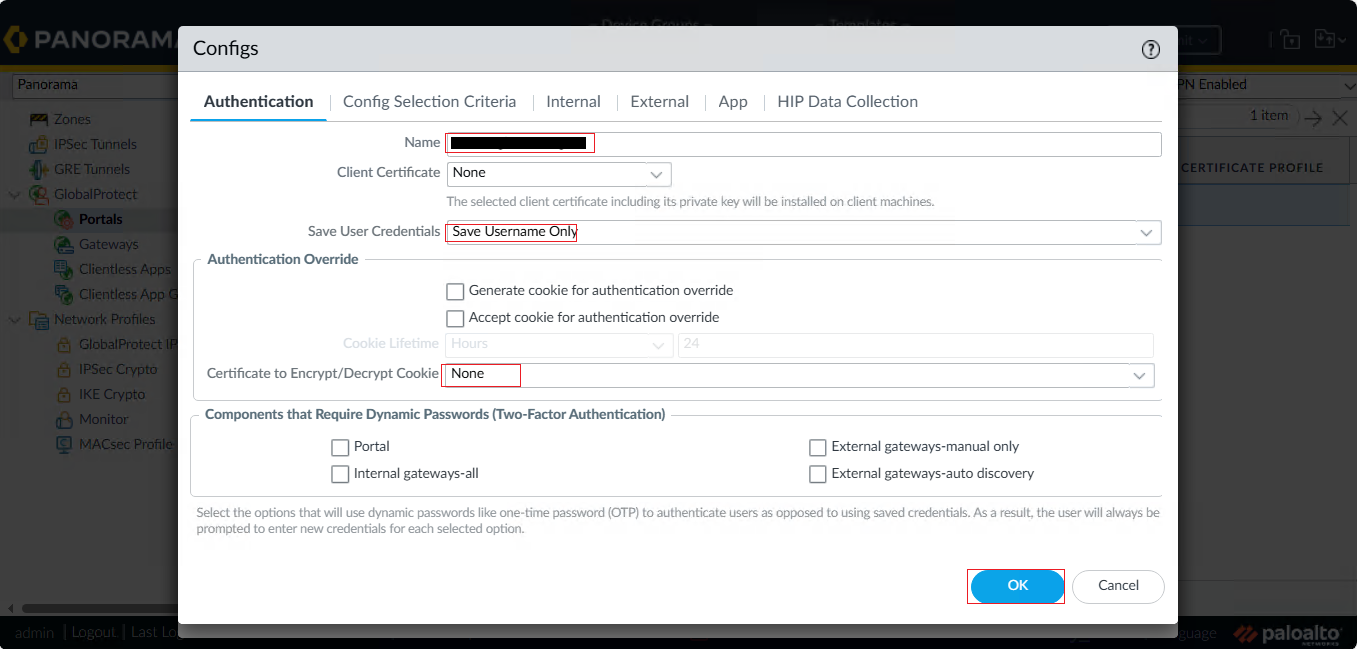

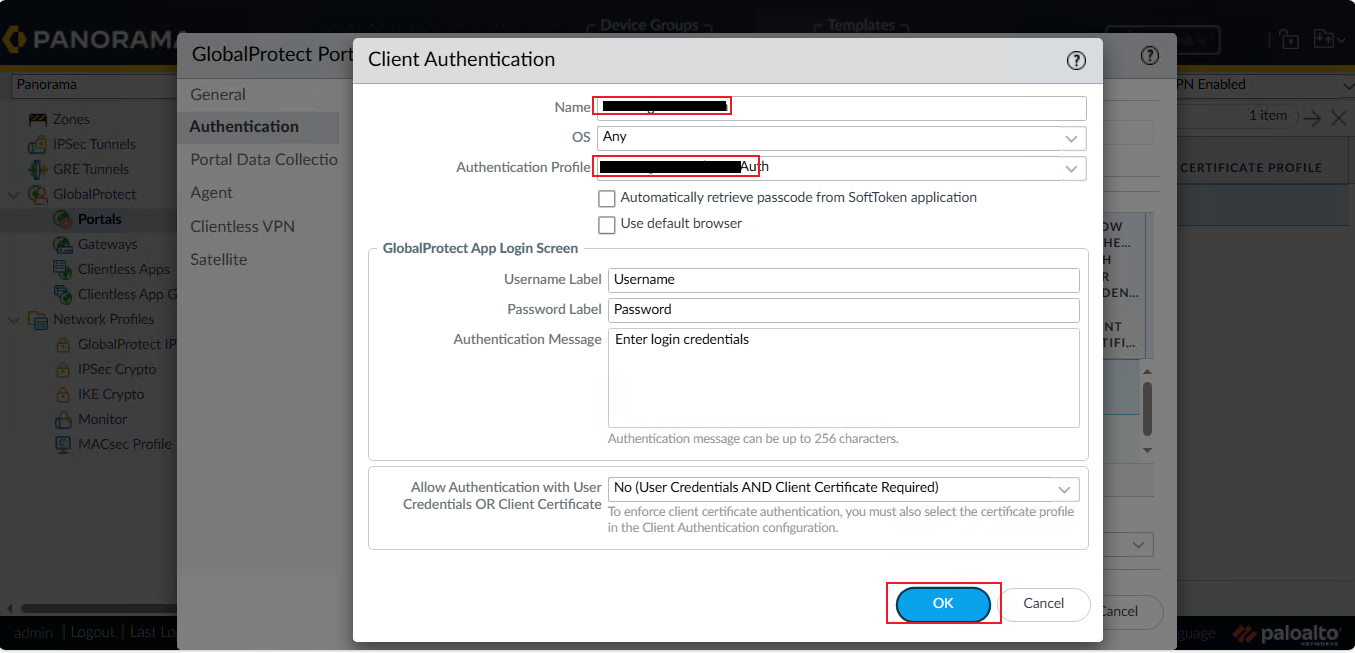

クライアント認証の追加

-

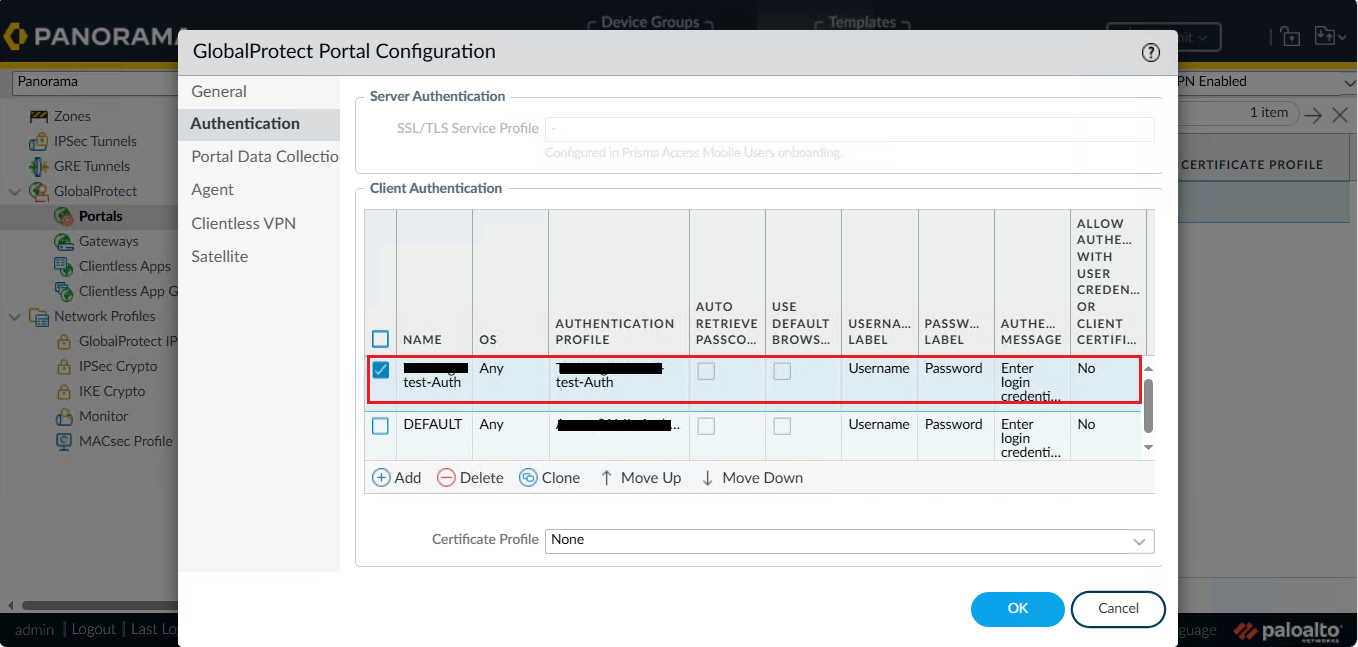

[認証] タブを開き、クライアント認証エリアの [追加] をクリックします。

-

任意の名前を入力し、認証プロファイルに手順4-2で作成した「GPポータル用認証プロファイル」を選択して [OK] をクリックします。

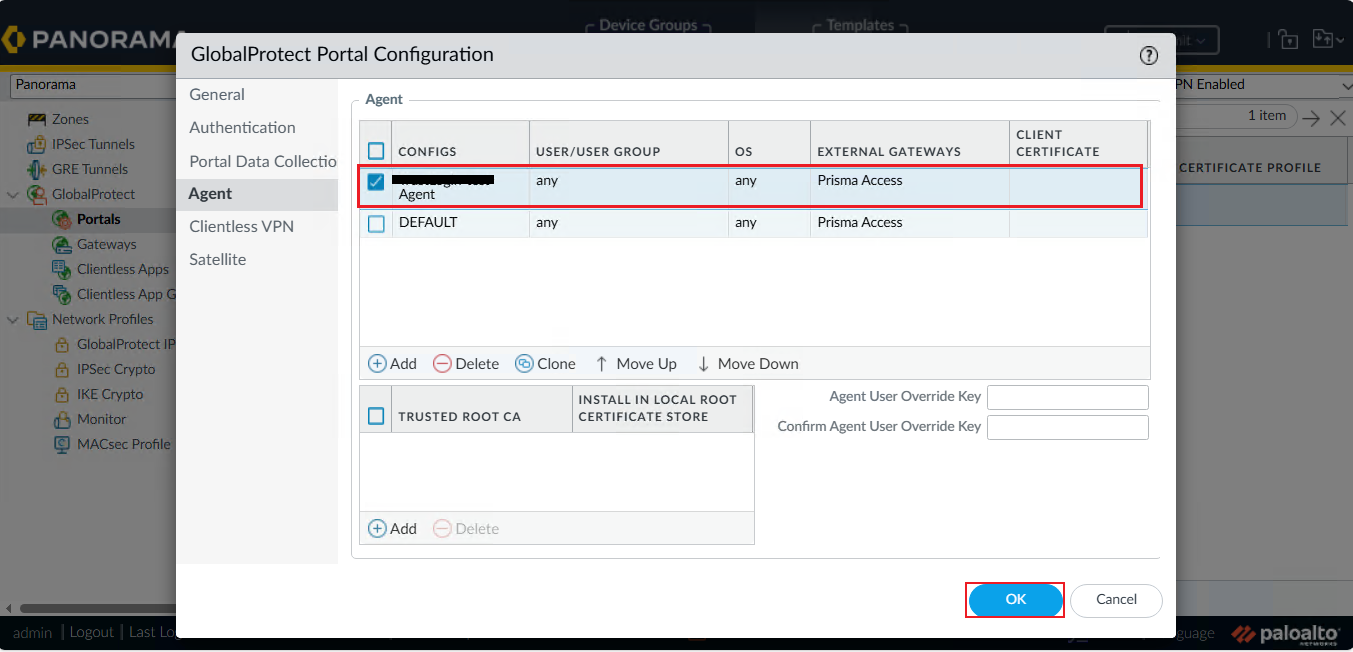

エージェント設定の修正

-

[エージェント] タブを開き、既存のエージェント設定(通常は「DEFAULT」など)を選択して [Clone] をクリックします(既存設定を直接編集しても可ですが、Cloneを推奨)。

-

[認証] タブにて以下を設定します。

-

エージェント設定一覧画面で、作成した設定を [上へ] で最上位に移動し、[OK] をクリックしてポータル設定画面を閉じます。

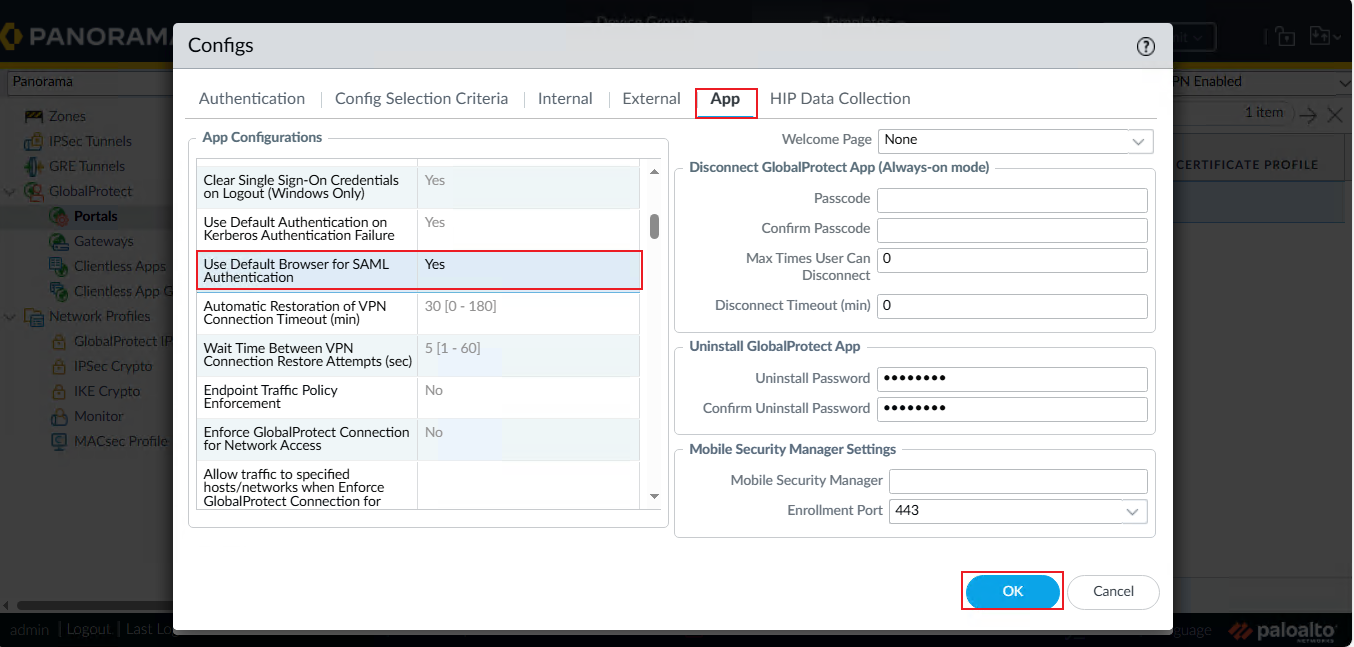

【重要】認証ブラウザの設定変更(推奨)

GlobalProtectアプリ設定にて、SAML認証に使用するブラウザを「デフォルトブラウザ」に変更することを推奨します。

-

[GlobalProtect] > [ポータル] > [エージェント] > [App] タブ等の設定を確認します(またはポータル設定内のApp設定)。

-

「Use Default Browser for SAML Authentication」 を 「Yes」 に変更します。

※なぜこの設定が必要なのか? GlobalProtectの組み込みブラウザ(Embedded Browser)を使用した場合、Cookieの明示的な削除が困難な仕様があります。 これにより、一度SAML認証に成功するとセッションが残り続け、ユーザー切り替えや再認証時に認証画面が表示されず、自動的に接続されてしまう(意図しないユーザーで接続される)リスクがあります。 「デフォルトブラウザ」を使用することで、ブラウザ側のセッション管理に従うことができ、トラブルを回避できます。

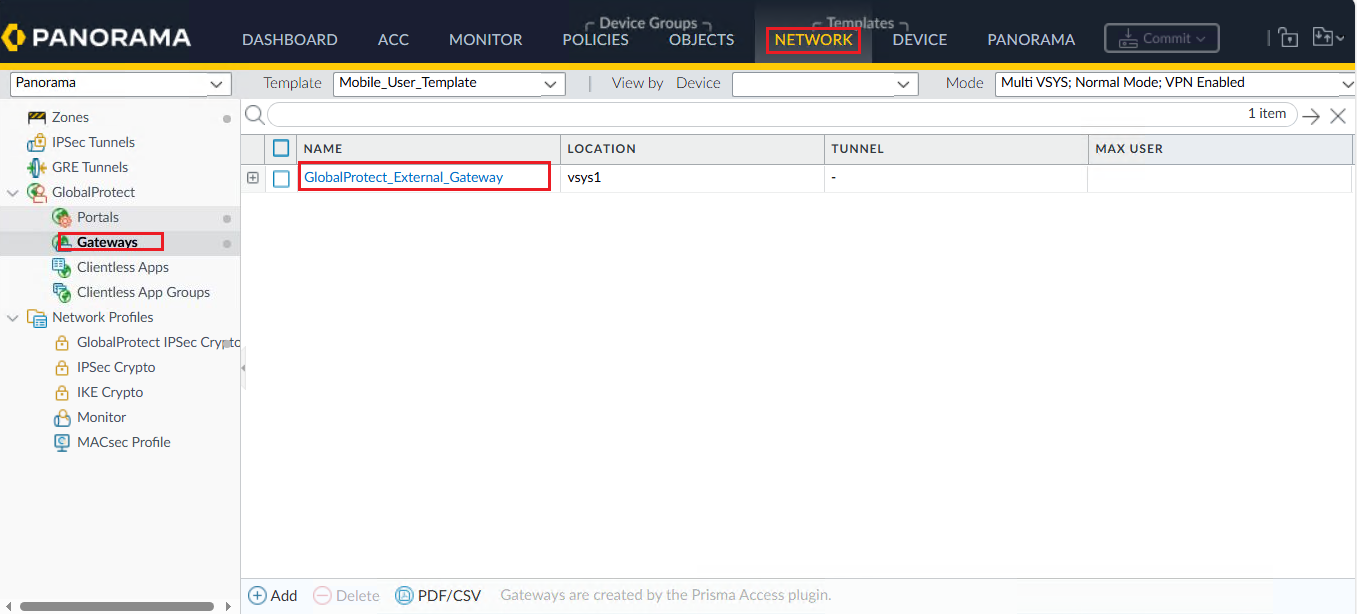

1-4. GPゲートウェイのSAML認証設定

-

[NETWORK] タブ > [Mobile_User_Template] を選択します。

-

[GlobalProtect] > [ゲートウェイ] を選択し、対象のゲートウェイ(GlobalProtect_External_Gateway)をクリックします。

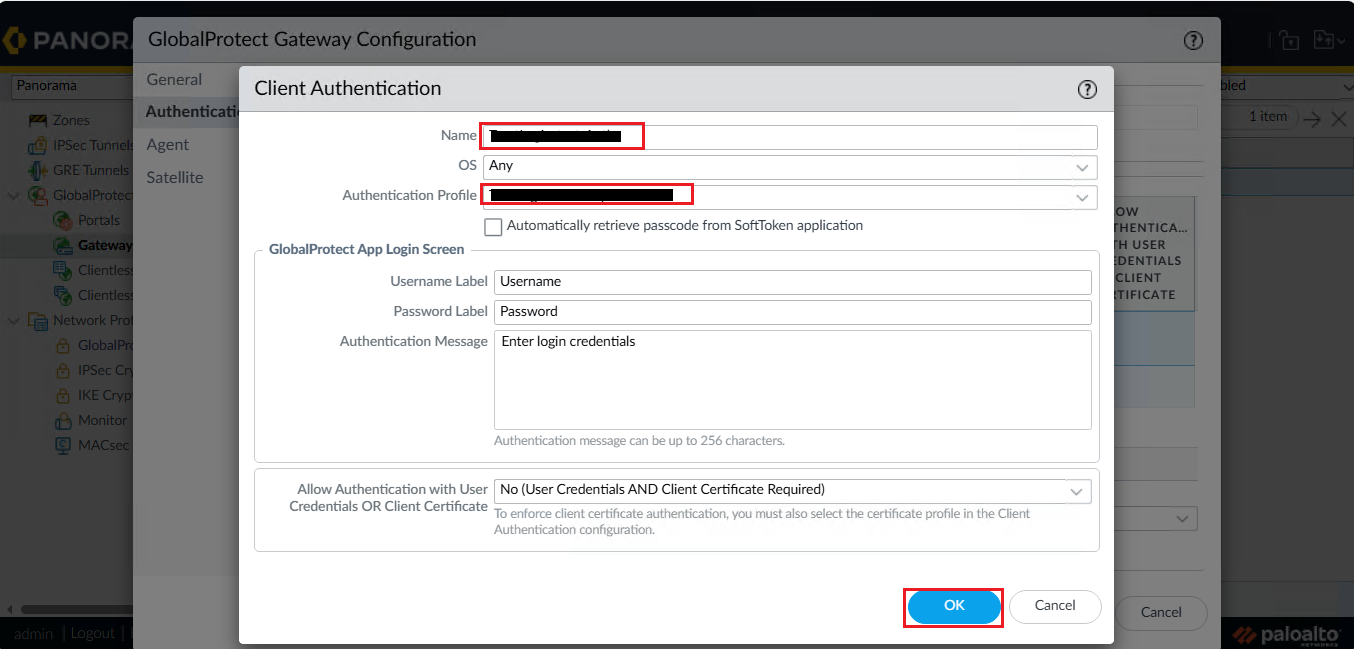

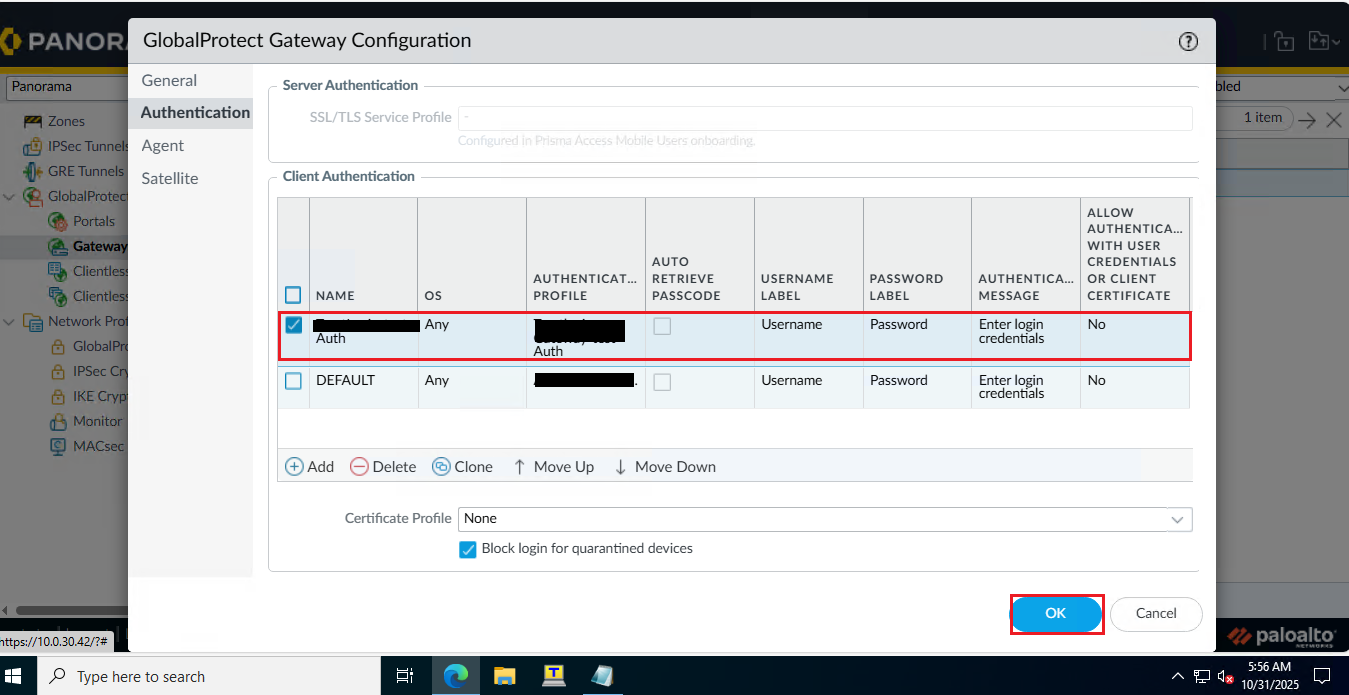

クライアント認証の追加

-

[認証] タブを開き、クライアント認証の [追加] をクリックします。

エージェント設定の修正

-

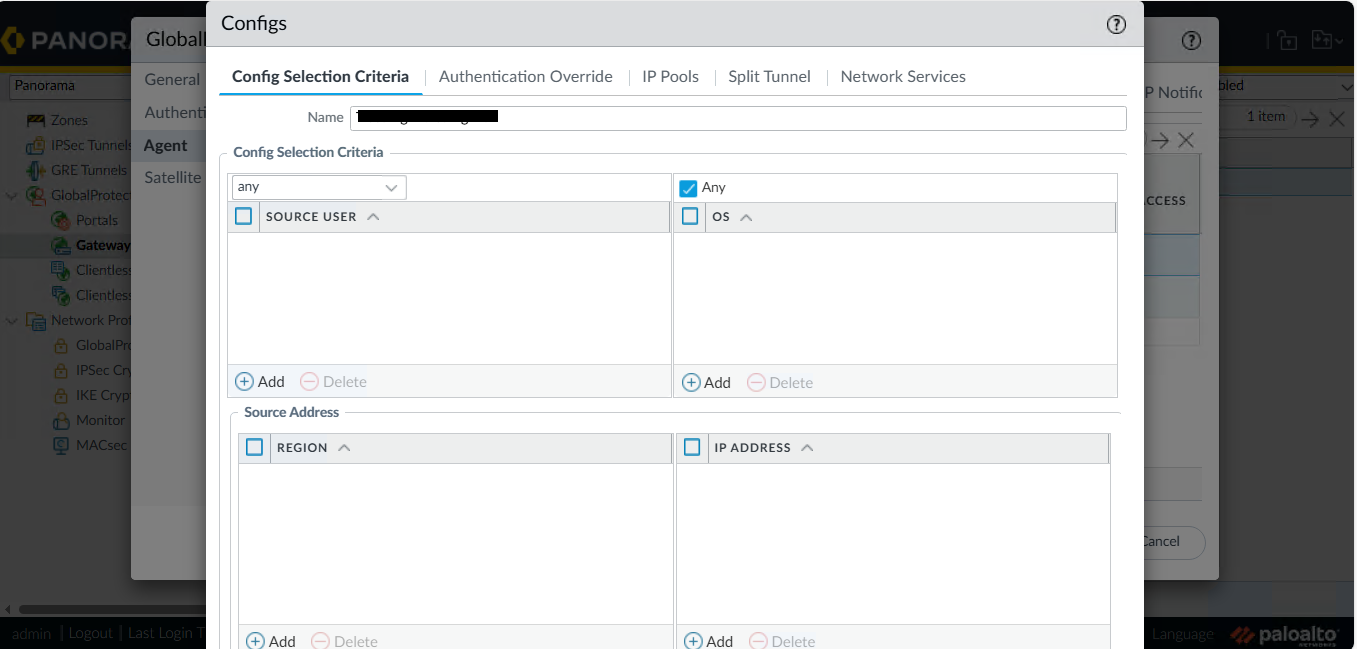

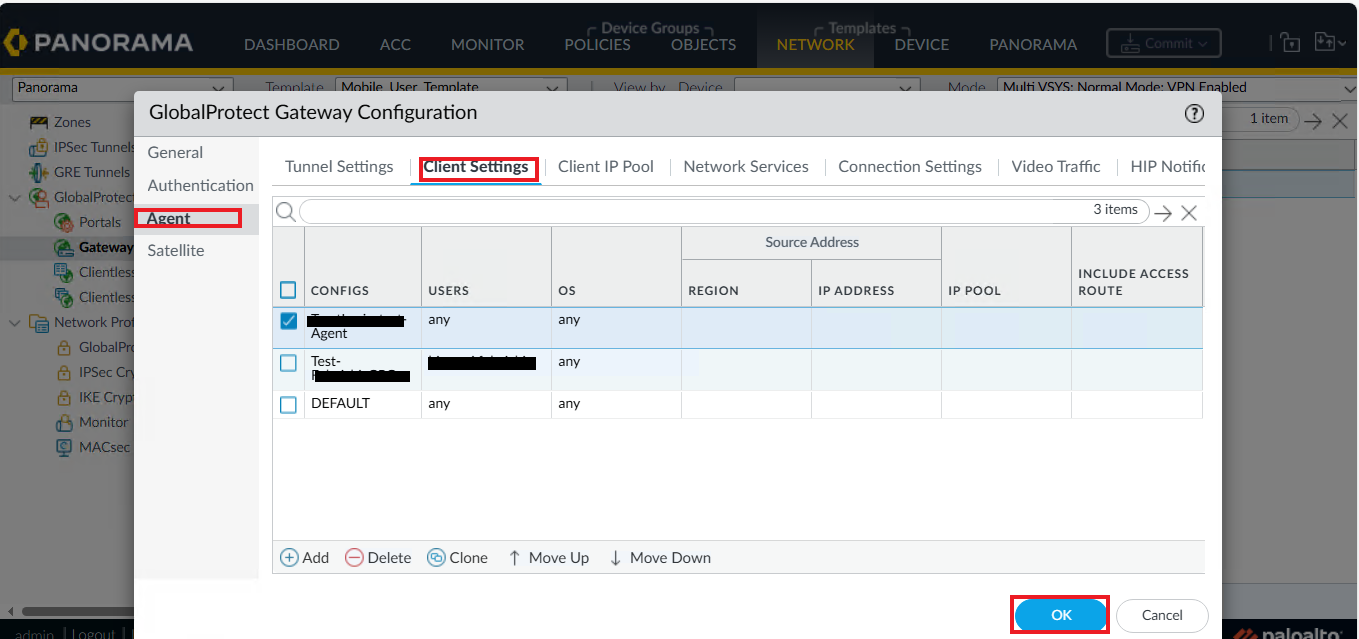

[エージェント] タブ > [クライアントの設定] タブを開き、既存の設定(DEFAULT等)を選択して [Clone] をクリックします。

-

[設定の選択条件] タブにて任意の [名前] を入力します。

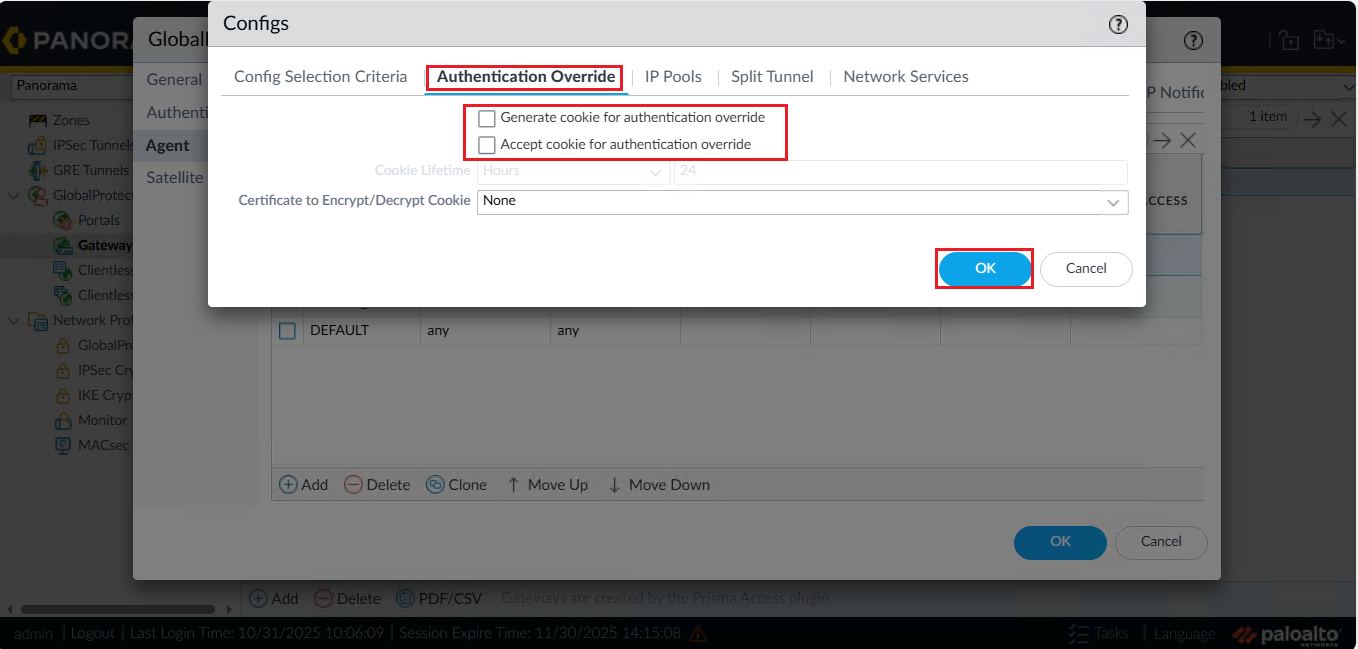

- 認証オーバーライドのCookie設定全てをチェックを外します。

10.作成した設定を [上へ] で最上位に移動し、[OK] をクリックしてゲートウェイ設定画面を閉じます。

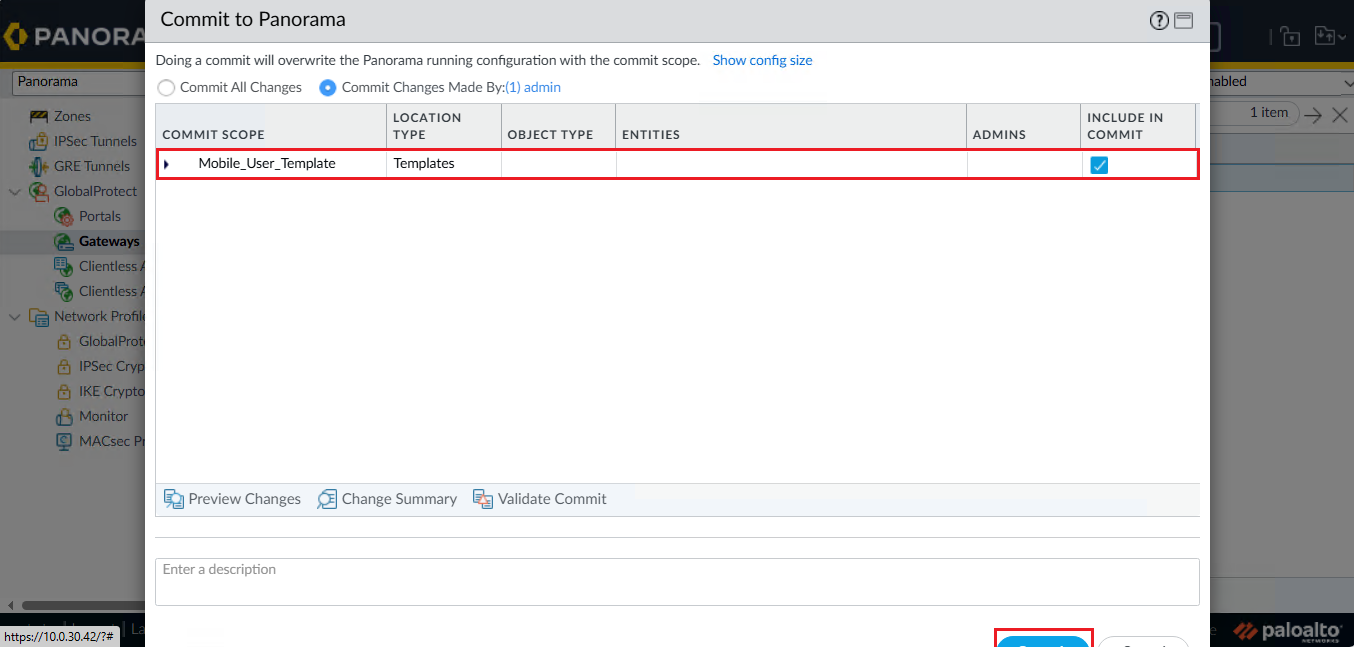

1-5. 設定のコミット

-

画面右上の 「Commit」 > 「Commit to Panorama」 をクリックします。

-

デバイスグループ/テンプレートの選択で 「Mobile User Template」 が含まれていることを確認し、「Commit」 を実行します。

2. 動作確認

設定反映後、クライアントPCにて接続確認を行います。

-

クライアントPCで GlobalProtectアプリ を起動します。

-

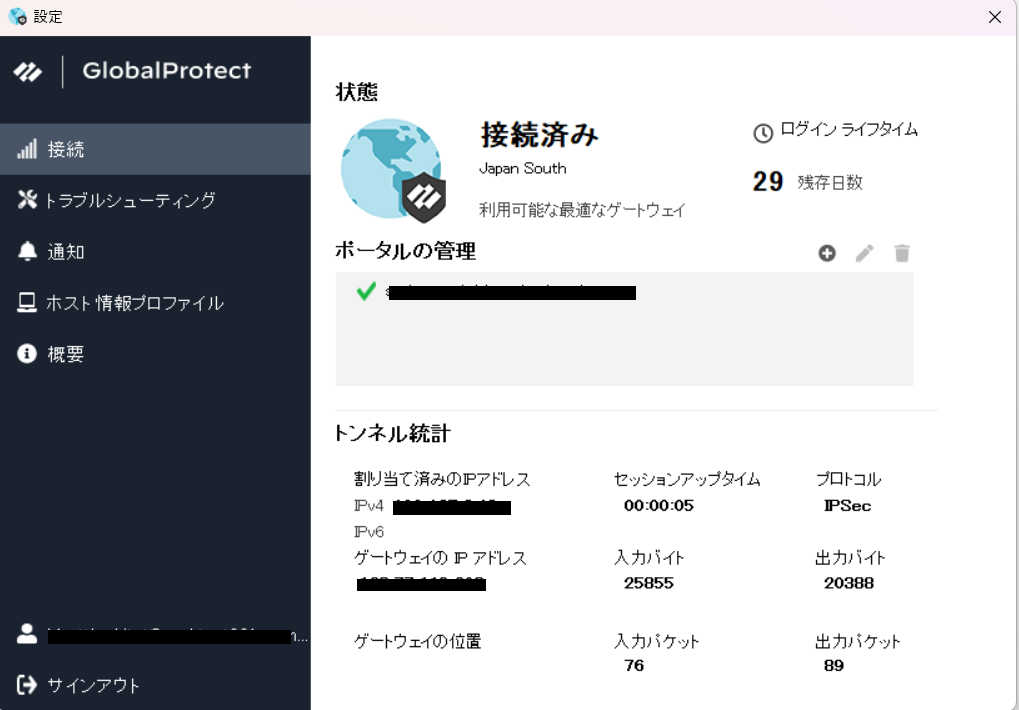

認証に成功するとブラウザからGlobalProtectアプリへ制御が戻り、ステータスが 「接続済み」 になることを確認します。

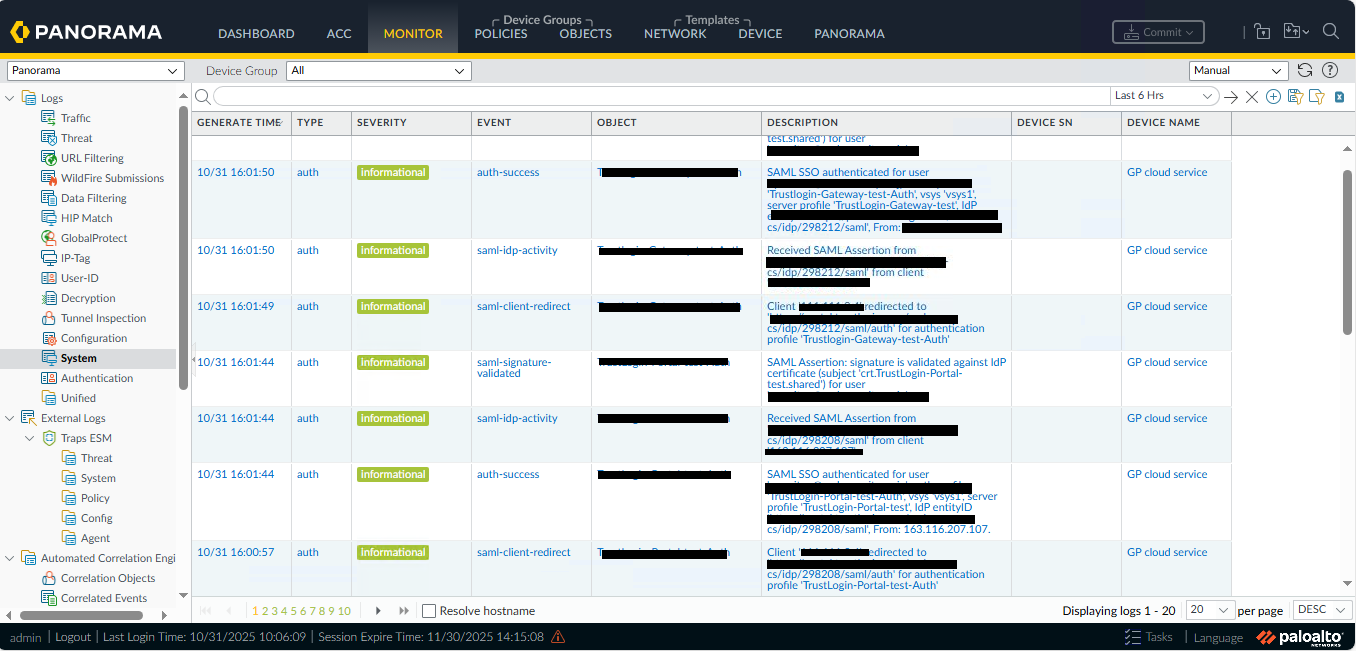

7.最後に、Panorama側の [MONITOR] > [ログ] > [GlobalProtect] 等でログを確認し、SAML認証が正常に記録されていることを確認して作業完了です。

まとめ

今回は、Prisma Access (Panorama環境) とGMOトラストログインを用いたSAML認証の連携手順をご紹介しました。

ポータルとゲートウェイそれぞれに対して設定が必要になるため手順は少々複雑ですが、事前にFQDN等の情報を整理してから着手することでスムーズに進めることができます。特に、GlobalProtectアプリ側で「デフォルトブラウザを使用する設定」に変更する点は、運用後の認証トラブル(ループやキャッシュ残り)を防ぐための重要なポイントです。

本記事が、皆様のSAML連携設定の一助となれば幸いです。