皆さん、こんにちは。クラウド技術部のWです。

今回セキュリティ強化案件でOkta導入案件に参画し、クラウド認証サービスについて知る機会があったので、Oktaの機能を使用した認証と、ID連携について概要を説明します。

目次

- Oktaとは?

- なぜOkta? Okta利用するメリットを紹介

- Oktaを使用した認証

- Oktaを使用したID連携

- 最後に

Oktaとは?

Oktaには、自社の従業員向けに提供されるOkta Workforce Identityと、コンシューマ向けのAuth0がありますが、Okta Workforce Identityについて説明します。

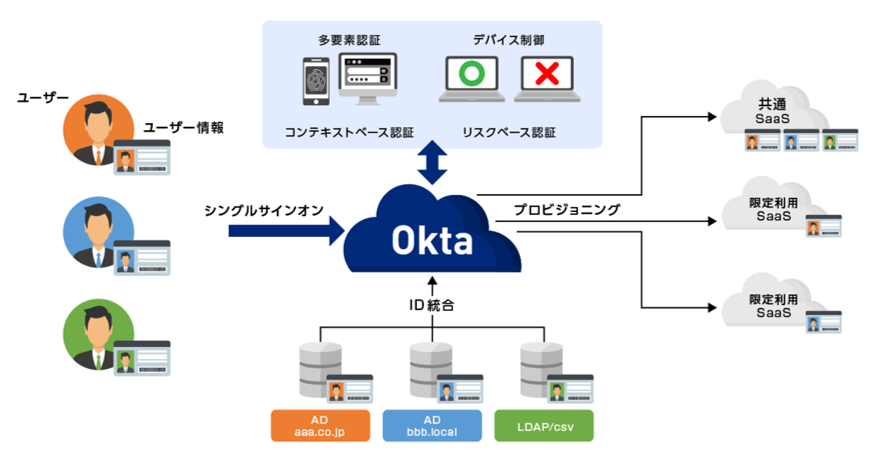

Okta Workforce Identityとは、様々なSaaS製品への認証をOktaに委任することができ、ID連携、IDプロビジョニングも可能なためユーザーIDをOktaで一元管理を実現することが可能なサービスです。

参考URL:

Okta Workforce Identity - Security Business -Macnica

なぜOkta? Okta利用するメリットを紹介

様々なIDaaS製品がある中でOktaのメリットを紹介します。

8,000サービス以上のSaaS連携が可能

新規アプリの追加が加速しており、2025年7月時点で8,000サービスがOktaとの連携が可能になっています。

サードパーティのクラウドセキュリティ製品との連携で、ゼロトラストを実現

CrowdStrike(EDR)や、Netscope(SASE)等、クラウドセキュリティ製品とOktaが連携し、ゼロトラストの実現に近づけます。

例えば、NetscopeとOktaが連携することで、UBEA機能を用いて、社内で取り扱っている機密情報を個人のドライブに保存するような動作に、Netscopeが危険ユーザーとして検知し、Oktaで認証させないといった動きをさせることが可能です。

複数ドメイン/フォレストのAD統合が可能

複数ドメインあるような企業でもドメインを統合することなく、OktaへID連携することが可能です。

そのため、M&Aにより、吸収合併した企業でもOktaに認証基盤を統合管理することが可能です。

SLA99.99%を保証

OktaはSLA99.99%を保証しています。

認証基盤が安定して稼働しているため、業務が止まってしまうことへの不安は軽減されるのではないでしょうか。

Oktaを使用した認証

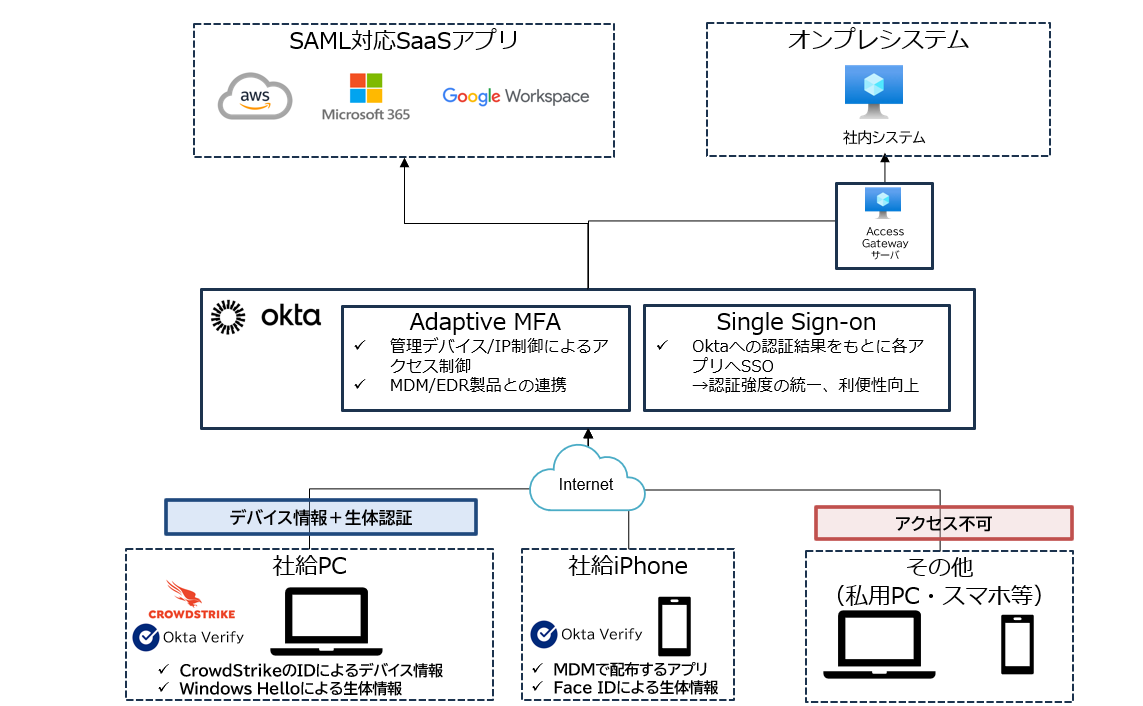

以下はOktaでクラウド・オンプレサービスへ認証するときのイメージです。

PC端末にインストールされたCrowdStrikeとOkta Verifyを連携させ、デバイス情報をOktaへ送信し、Oktaに登録されていない端末からの認証は防御します。

さらに、生体認証に使われるWindows Helloや、物理キーのYubikyなどを使用して本人確認を行い、フィッシング耐性のある認証を実施します。

スマホは備え付けの顔認証とインストールされたOkta Verifyを使用し、アプリへのアクセスを許可します。

セキュリティを強化しつつ、OTP(ワンタイムパスワード)を使わずクラウドサービスへアクセスできるため、利便性も向上させることが可能です。

Oktaを使用したID連携

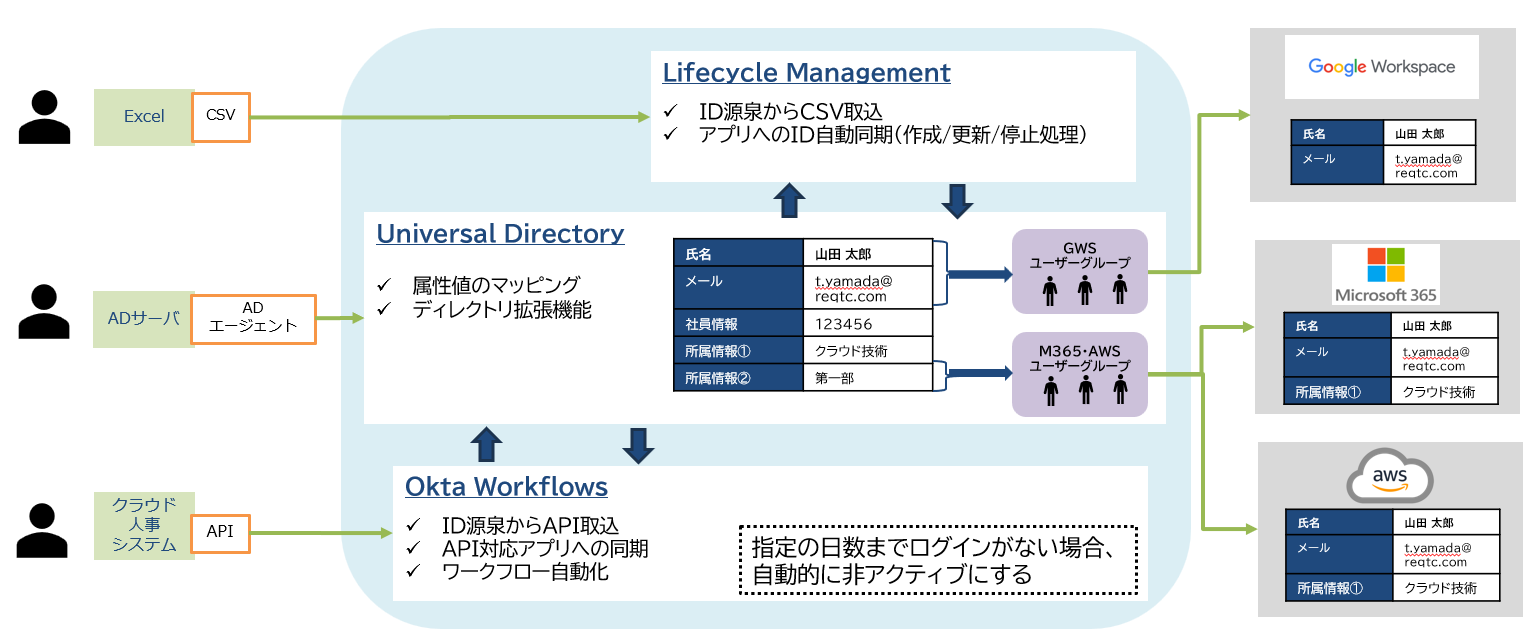

以下はIDをOktaへ連携し、各クラウドサービスへIDをプロビジョニングする場合のイメージです。

OktaへのID連携は、CSV、API、Agentと様々な方法でOktaにユーザーIDをインポートすることが可能です。

各クラウドサービスに必要な属性値をOkta上でマッピングし、各アプリの権限や、利用する各アプリごとにユーザーグループを作成後、Oktaの認証を通じて、サービスにアクセスすることが可能です。

ユーザーIDの消し忘れによる乗っ取りを防ぐために、指定した日数Oktaに認証がなかった場合は、対象のユーザーIDを非アクティブ化し、認証できないように構成することが可能です。

最後に

ユーザーID管理はシステムを利用する上で、中核となるものです。昨今のサイバー攻撃が多様化する中、ID/パスワード・MFA以外で認証できることを学べたため、今後も知見を増やしていきたい分野だと思いました。